Chez Proton Mail, votre sécurité est notre priorité absolue. Normalement, cela signifie protéger votre boîte de réception contre les accès non autorisés venant de l’extérieur. Cependant, plutôt que d’essayer de pirater votre logiciel, les e-mails de phishing tentent de vous pirater. En usurpant des e-mails de sources fiables, les escrocs espèrent vous tromper pour que vous baissiez votre garde juste assez longtemps pour obtenir des informations sensibles de votre part.

Nous avons remarqué des attaques particulièrement sournoises récemment et nous voulions alerter la communauté Proton. Vous pouvez en voir trois ci-dessous. Auraient-elles pu vous tromper ?

Comment fonctionne le phishing ?

Les arnaques par phishing sont conçues pour vous inciter à révéler des informations sensibles en se faisant passer pour une source de confiance, comme votre banque ou un détaillant en ligne. Les escrocs envoient souvent un e-mail qui semble urgent, indiquant que votre compte a été verrouillé ou que vous devez vérifier une transaction de grande valeur. Ils vous demandent généralement de répondre immédiatement en cliquant sur un lien malveillant ou en confirmant des informations sensibles, comme vos identifiants de connexion ou votre numéro de carte bancaire.

Vous pouvez ensuite être redirigé vers le site internet du service réel ou recevoir un message vous remerciant d’avoir pris des mesures. Malheureusement, l’escroc a maintenant accès à votre appareil ou à toute information que vous avez partagée.

En savoir plus sur les attaques de phishing

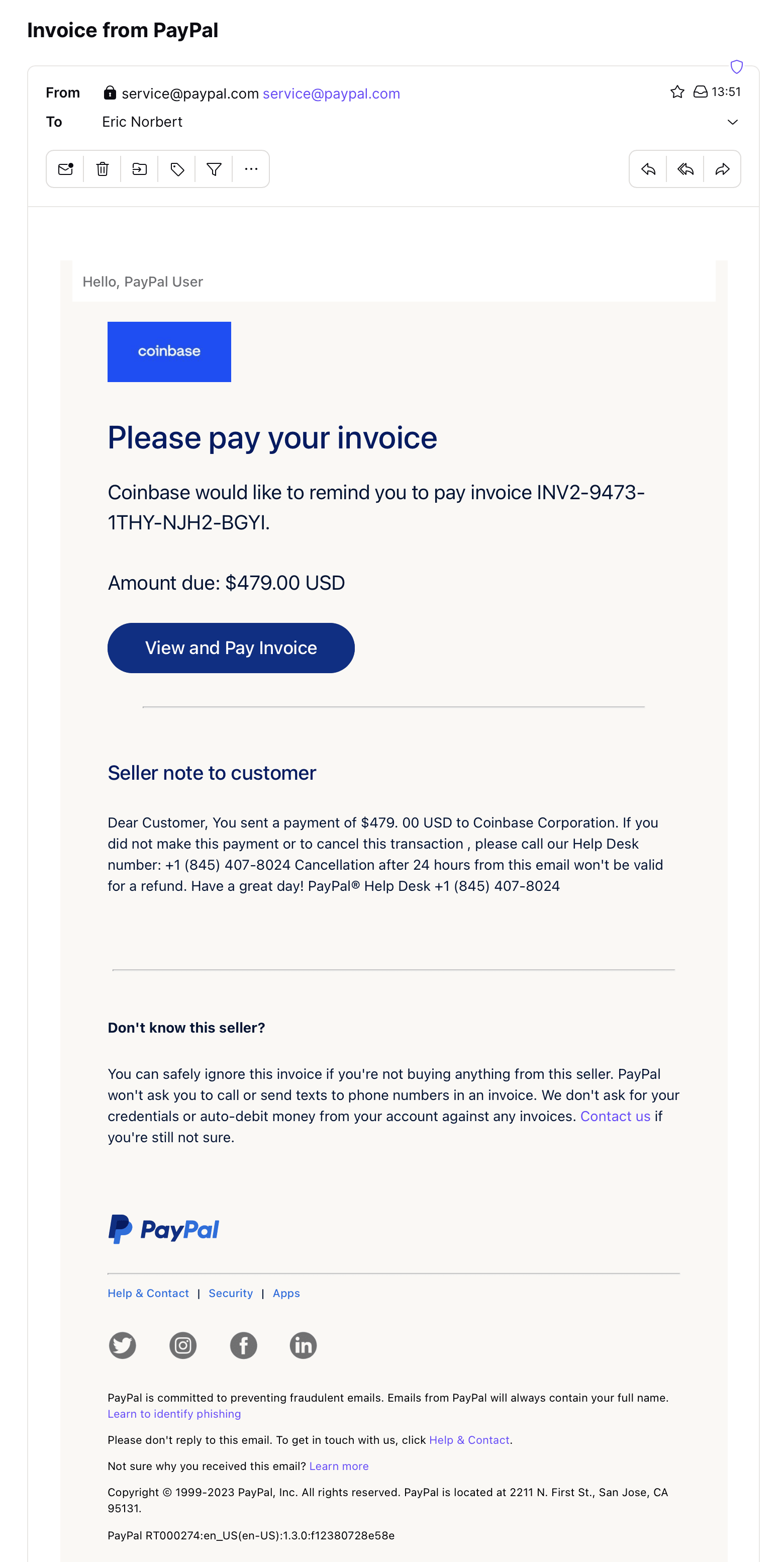

Première attaque potentielle de phishing

Imaginez que vous ouvriez votre boîte de réception et que vous voyiez les trois e-mails suivants. Sont-ils légitimes ou s’agit-il d’attaques de phishing ?

Si vous avez dit que c’est une attaque de phishing, vous avez raison. C’est un nouveau type sournois d’attaque de phishing qui utilise un domaine légitime (dans ce cas, de PayPal) pour envoyer de fausses factures. En abusant des domaines d’e-mails légitimes, ces attaques de phishing ont plus de chances d’être considérées comme légitimes par les services d’e-mails et les personnes ciblées.

Rien qu’en février 2023, nous avons détecté plus de 15 000 e-mails de phishing envoyés en utilisant ces techniques.

Les attaquants espèrent que vous appellerez le numéro de téléphone indiqué dans l’e-mail pour contester ou annuler le paiement. Ce numéro n’appartient pas à PayPal. Au lieu d’appeler le service client de PayPal, vous appelez en réalité l’attaquant se faisant passer pour le service client.

En général, ils vous informeront ensuite que vous avez été piraté et vous demanderont de télécharger un outil d’administration à distance sur votre ordinateur afin qu’ils puissent résoudre le problème pour vous. Si vous tombez dans le piège et téléchargez le programme qu’ils envoient, vous donnerez en fait à l’attaquant un accès direct à votre appareil, lui permettant de lancer encore plus d’attaques.

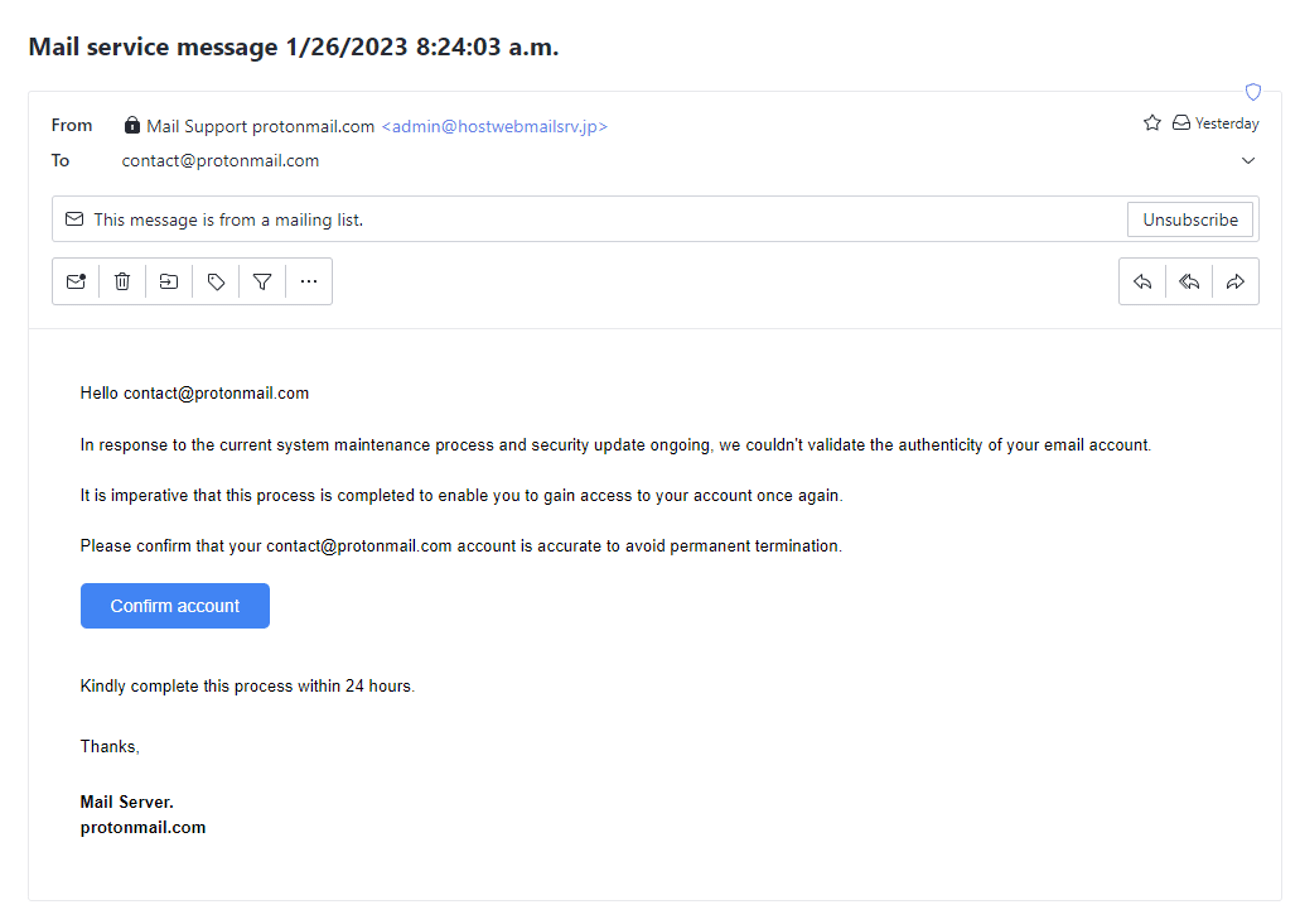

Deuxième attaque potentielle de phishing

Si vous avez dit que c’était une attaque de phishing, vous avez raison. Les attaquants tentent souvent de se faire passer pour Proton Mail, sachant que les gens nous font confiance pour protéger leurs informations personnelles. Le premier indice est le champ De . Bien que cet e-mail prétende provenir de Mail Support protonmail.com, si vous regardez l’adresse e-mail qui suit, elle n’utilise pas un domaine Proton Mail reconnu (celui-ci utilise un domaine @hostwebmailsrv.jp). Il ne comporte pas non plus notre badge Officiel (qui est la manière dont nous vérifions la légitimité des e-mails Proton Mail).

Ceci est aussi un exemple classique d’attaque de phishing dans lequel on essaie de vous inculquer un sentiment d’urgence en disant que vous devez confirmer votre compte ou qu’il sera définitivement clôturé.

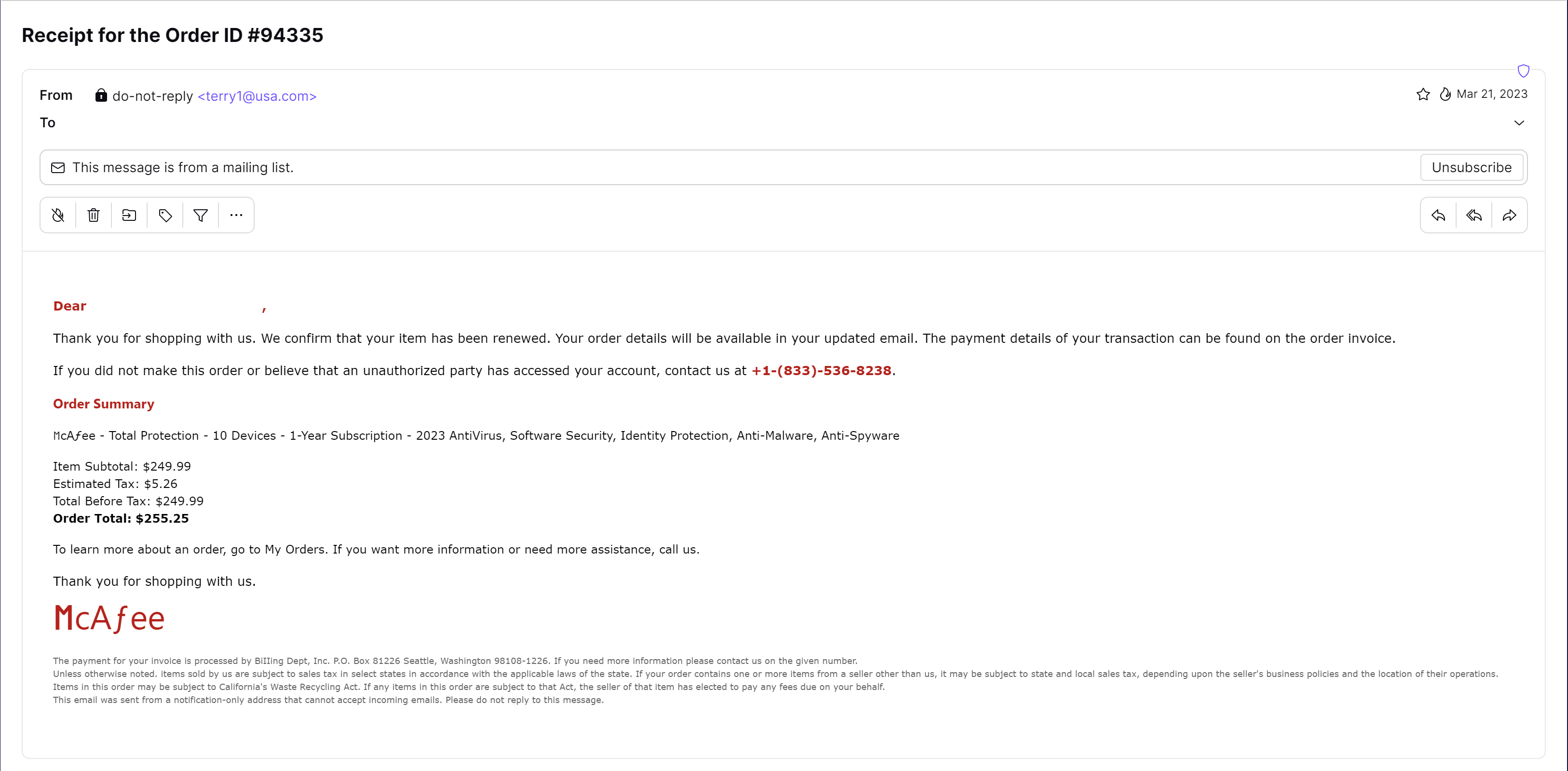

Troisième attaque potentielle de phishing

Si vous avez identifié cela comme une attaque de phishing, vous avez raison. Cet exemple contient de nombreux signaux d’alerte, tels que l’adresse e-mail dans le champ De (il semble peu probable que McAfee utilise un domaine @usa.com) et le logo McAfee clairement incorrect en bas de page.

Il s’agit d’une version moins sophistiquée de l’attaque PayPal, espérant vous tromper en vous incitant à appeler le numéro de téléphone fourni afin que quelqu’un puisse vous convaincre de divulguer les détails de votre compte,

Utilisez Proton Mail pour trouver et bloquer les e-mails de phishing

Maintenir ce niveau de prudence peut être épuisant, surtout lorsque vous devez gérer des dizaines d’e-mails légitimes chaque jour. Proton Mail facilite cette tâche. Nous bloquons plus de 130 000 attaques de phishing chaque jour, nous sommes constamment à l’affût de nouvelles stratégies créatives que les attaquants utilisent pour éviter la détection, nous vous donnons les outils pour prendre des décisions éclairées face à des e-mails suspects.

Bloquez les escrocs avec PhishGuard

PhishGuard de Proton Mail arrête la plupart des tentatives de phishing avant qu’elles n’atteignent votre boîte de réception. PhishGuard authentifie les e-mails en utilisant les vérifications DMARC, DKIM et SPF. Si un e-mail échoue à l’authentification, Proton Mail le bloquera ou vous notifiera afin que vous sachiez quels e-mails examiner de plus près (comme vu dans l’exemple deux).

Identifiez les liens suspects avec la confirmation de lien

Les attaquants peuvent cacher des liens malveillants dans les e-mails qui peuvent vous rediriger vers une autre URL. La confirmation de lien de Proton Mail affiche l’URL réelle vers laquelle vous êtes redirigé, vous permettant de détecter les liens suspects cachés derrière un texte apparemment inoffensif.

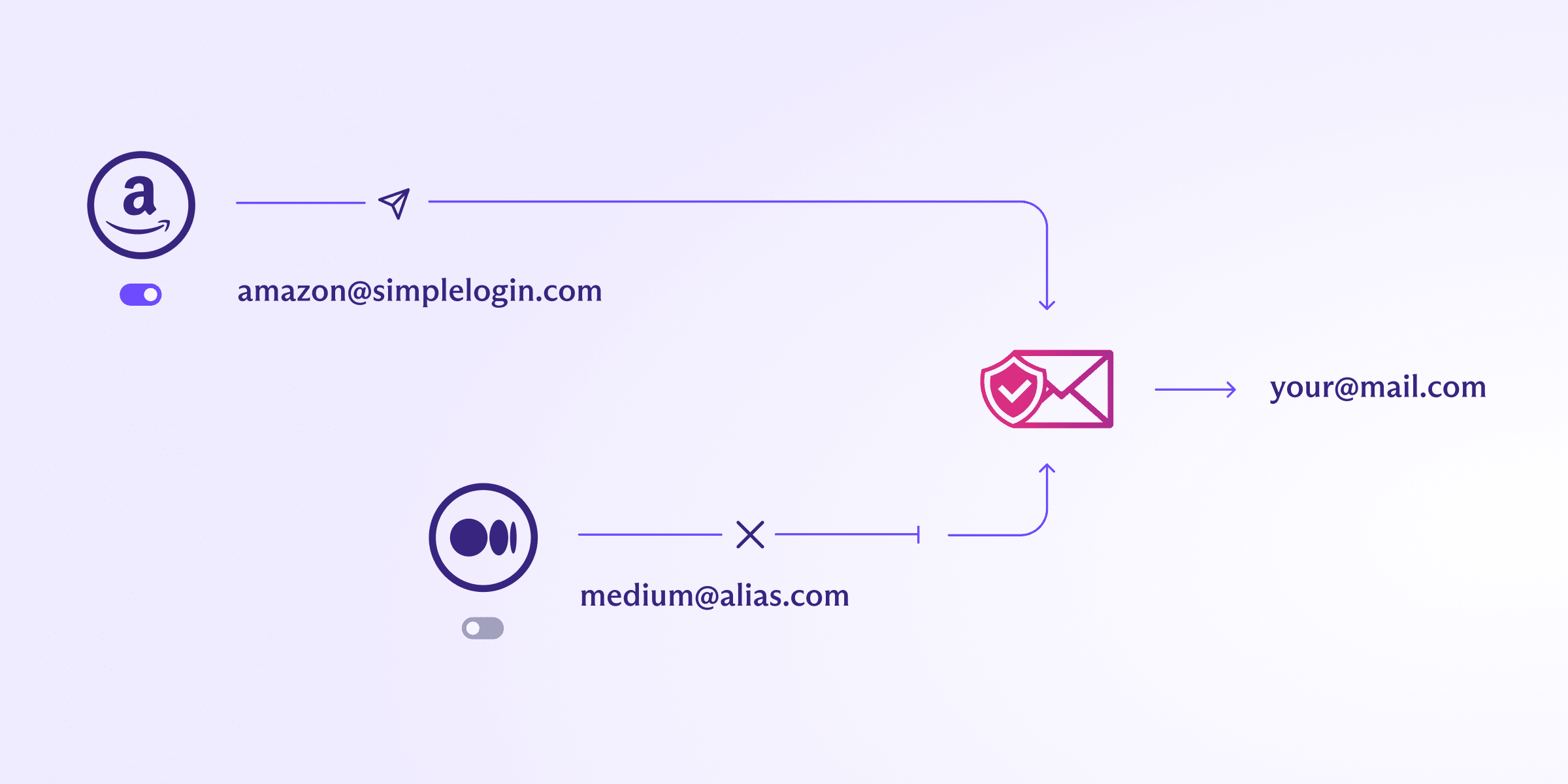

Utilisez des alias pour vous protéger contre les fuites de données et les tentatives de phishing

Avec les alias d’adresse e-mail, vous pouvez associer un alias à un service spécifique, vous permettant de segmenter vos contacts et de détecter les imposteurs.

Par exemple, imaginez que vous vous inscrivez sur un site internet en utilisant un alias ([email protected]) et puis que ce site internet envoie un e-mail à votre véritable adresse e-mail ([email protected]). Dans ce cas, vous pouvez supposer qu’il est probablement pas un e-mail légitime, car le site internet réel n’avait pas accès à votre véritable adresse e-mail lors de votre inscription.

Évitez les sites malveillants avec le bloqueur de publicités NetShield

Si vous disposez d’un abonnement payant pour Proton VPN, vous pouvez activer le bloqueur de publicités NetShield(nouvelle fenêtre), qui vous empêchera d’accéder aux sites connus pour être dangereux.

Protégez votre compte avec des clés de sécurité physiques

Même si vous êtes victime d’une attaque de phishing, vous pouvez protéger vos comptes en ajoutant des couches supplémentaires de sécurité à vos comptes en ligne. Avec l’authentification à deux facteurs (A2F), en particulier l’A2F utilisant des clés de sécurité matérielles comme les Yubikeys, vous pouvez vérifier physiquement que vous êtes le propriétaire du compte. Cela signifie que même si un attaquant dérobe vos identifiants de connexion, il ne peut pas prendre le contrôle du compte sans la clé physique qui y est associée.

Empêchez les attaquants d’accéder à votre compte Proton

Même si vous compromettez accidentellement votre compte Proton en tombant dans un piège de phishing, vous pouvez toujours protéger vos données. Proton dispose d’une protection automatique de la sécurité des comptes qui suspend les comptes avant que les attaquants ne puissent y accéder. Nous envoyons également des alertes de connexion pour chaque tentative de connexion.

Si vous recevez une alerte de connexion que vous n’avez pas déclenchée, vous pouvez toujours vous déconnecter de toutes les sessions non autorisées et changer votre mot de passe.

Avec le perfectionnement des attaques de phishing, il est crucial de protéger vos données, et cela commence par le choix d’une boite mail sécurisée. Commencez à utiliser Proton Mail dès aujourd’hui pour sécuriser vos informations personnelles.