Les arnaques par phishing (ou hameçonnage en français) essaient généralement de vous inciter à révéler des données sensibles ou à télécharger des logiciels malveillants, ce qui entraîne souvent une usurpation d’identité, une fraude à la carte de crédit ou d’autres actes de cybercriminalité. Découvrez tout ce qu’il faut savoir sur le phishing et comment l’éviter.

Avec des milliards de messages envoyés chaque jour, le phishing est l’un des principaux moyens utilisés par les cybercriminels pour piéger leurs victimes et visent aussi bien les individus que les entreprises.

Le rapport d’activité 2022 de Cybermalveillance.gouv.fr indique que l’hameçonnage est la première menace, tous publics confondus. Il totalise 38 % des recherches d’assistance pour les particuliers(nouvelle fenêtre), 27 % pour les entreprises et associations et 28 % pour les collectivités.

Les attaques de phishing réussies peuvent avoir des conséquences désastreuses. Les escrocs peuvent usurper (voler) votre identité(nouvelle fenêtre), vider votre compte bancaire ou vous envoyer un ransomware (logiciel malveillant de rançonnage). Si vous dirigez une entreprise, cela peut aussi se traduire par une violation de la propriété intellectuelle, une perte de confiance de la part de vos clients et une dégradation de votre réputation.

On vous explique ce qu’est le phishing (hameçonnage), son fonctionnement et comment vous protéger contre ce type d’attaques.

- Qu’est-ce que le phishing ?

- Comment fonctionne le phishing ?

- Les types d’attaques de phishing

- Comment reconnaître un e-mail de phishing ?

- Éviter le phishing en trois étapes

- Comment limiter les risques de phishing ?

- Protéger son entreprise contre le phishing

- Se protéger contre le phishing

Qu’est-ce que le phishing ?

Le phishing (ou hameçonnage) est une escroquerie en ligne dans laquelle des fraudeurs vous envoient message malveillant (généralement par e-mail) pour vous tromper en vous incitant à révéler des informations sensibles (comme des identifiants de connexion ou des informations de carte bancaire) ou à télécharger des logiciels malveillants(nouvelle fenêtre) sur votre appareil.

Le message est conçu pour tromper les utilisateurs en semblant provenir d’une source légitime, comme une banque, un fournisseur de messagerie électronique ou un service connu comme Amazon, PayPal ou Facebook. L’objectif est toutefois de vous inciter à faire l’une des choses suivantes :

- Saisir vos données personnelles sur un site internet qui semble légitime, mais qui vole vos données.

- Cliquer sur un lien qui redirige vers un site internet malveillant ou télécharger une pièce jointe infectée qui installe un logiciel malveillant sur votre ordinateur, votre tablette ou votre téléphone.

- Répondre au message pour communiquer par e-mail des données personnelles sensibles.

En tant que forme d’ingénierie sociale(nouvelle fenêtre), les messages de phishing créent souvent un sentiment d’urgence ou d’enthousiasme pour vous inciter à répondre sans réfléchir.

Comment fonctionne le phishing ?

Généralement, les messages de phishing contiennent une demande urgente, une alerte sur un danger ou un cadeau qui nécessitent une action immédiate. Ils peuvent par exemple prétendre que votre compte Amazon a été suspendu et que vous devez confirmer les informations de votre compte pour le réactiver.

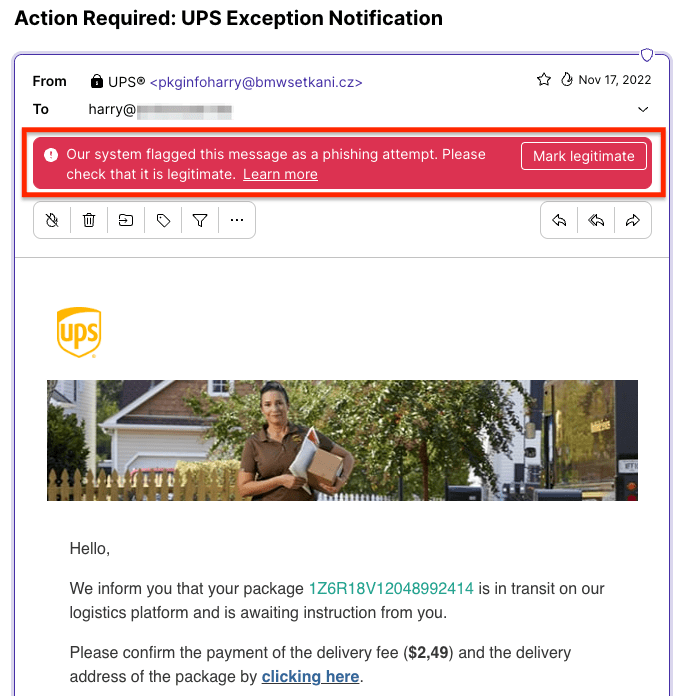

Dans le message de phishing ci-dessous, qui semble provenir du service de livraison UPS, on vous demande de cliquer sur un lien pour payer des frais de livraison et communiquer des informations personnelles. Et on vous informe évidemment que si vous ne le faites pas, vous ne recevrez pas votre colis.

Pourtant, en vérifiant la ligne De (sur l’expéditeur, « From » ci-dessus), vous pouvez constater qu’il ne s’agit pas d’un message légitime. Le nom d’affichage indique UPS, mais l’adresse e-mail qui suit (@bmwsetkani.cz) n’a clairement rien à voir avec UPS. Et de toute façon, vous n’attendez pas de livraison UPS.

En cliquant sur le lien, vous risquez de vous retrouver sur un faux site internet où l’on vous demandera de communiquer vos informations de carte bancaire, l’adresse de votre domicile ou d’autres données sensibles. Le message peut aussi contenir une pièce jointe indésirable qui installe automatiquement un logiciel malveillant sur votre appareil quand vous la téléchargez.

Consultez le chapitre Comment reconnaître un phishing ? ci-dessous pour connaître les autres signes révélateurs.

Les types d’attaques de phishing

Les fraudeurs peuvent envoyer des messages de phishing par SMS, par les réseaux sociaux ou par téléphone, mais la plupart de ces attaques se font par e-mail.

Phishing par e-mail

Les fraudeurs envoient des messages en masse qui semblent provenir de véritables entreprises pour vous inciter à révéler des informations privées. En général, les escrocs cherchent à voler les données de connexion à un compte, des informations bancaires ou des données personnelles pour les utiliser à des fins d’usurpation d’identité(nouvelle fenêtre).

Les e-mails de phishing sont habituellement génériques et envoyés en masse comme des e-mails indésirables/spam. Plus le nombre de messages envoyés par les fraudeurs est important, plus ils ont de chance de piéger des victimes.

Spear phishing

Les messages de spear phishing sont généralement envoyés à des personnes spécifiques au sein d’une entreprise, souvent celles qui disposent de droits d’accès spéciaux. L’objectif est de voler des informations sensibles comme les identifiants de connexion ou d’infecter l’appareil de la victime avec un logiciel malveillant pour récupérer des données confidentielles.

Les messages sont souvent personnalisés et semblent provenir d’un expéditeur en qui la victime a confiance, ce qui pousse à être moins vigilant. Par exemple, un fraudeur se faisant passer pour le comptable d’une entreprise peut envoyer un message à l’assistant du comptable pour lui demander d’effectuer un paiement urgent à un faux fournisseur.

Le spear phishing est l’une des principales méthodes de compromission des entreprises, appelée BEC (Business Email Compromise)(nouvelle fenêtre).

Fraude au président (whaling)

Comme le spear phishing, la fraude au président est une attaque personnalisée, mais la cible est l’équipe dirigeante, par exemple le PDG. En ciblant les cadres supérieurs, les fraudeurs espèrent obtenir des informations plus précieuses ou l’accès à des comptes bancaires.

Et comme pour le spear phishing, les personnes ciblées peuvent facilement en être victimes dans la mesure où le message peut être très personnalisé et convaincant, semblant vraiment provenir d’une personne en qui elles ont confiance.

Phishing par téléphone (vishing) ou par SMS (smishing)

Le phishing par téléphone (vishing) utilise des appels téléphoniques ou des messages vocaux frauduleux. Des fraudeurs se faisant passer pour une entreprise légitime vous appellent (une personne réelle ou un appel automatisé) et vous demandent des informations personnelles.

Par exemple, votre fournisseur d’accès à internet vous appelle pour vous dire qu’il y a un problème avec votre compte. Ils peuvent vous demander votre nom, votre numéro de sécurité sociale ou des informations sur votre carte bancaire pour résoudre le problème.

Le phishing par SMS (smishing) utilise pour sa part les SMS. Comme les messages de phishing, le texte peut contenir un lien malveillant vers un faux site internet utilisé pour voler vos données personnelles. Le lien peut aussi télécharger un logiciel malveillant sur votre appareil.

Phishing par les réseaux sociaux (angler phishing)

Cette forme de phishing consiste à créer des comptes sur les réseaux sociaux en se faisant passer pour un représentant du service clientèle d’une entreprise. En interceptant la plainte ou la demande d’un client sur les réseaux sociaux, ils peuvent demander à la victime de fournir des informations personnelles pour examiner le problème.

Une autre méthode consiste à créer un faux site internet ressemblant à la page de connexion d’un réseau social. Les fraudeurs peuvent aussi vous envoyer des e-mails qui semblent provenir d’un réseau social et qui vous demandent de mettre à jour ou de confirmer vos données personnelles.

Comment reconnaître un e-mail de phishing ?

Si certains messages de phishing semblent provenir d’une source légitime, beaucoup d’entre eux présentent des signes évidents de tromperie.

Les points suivants sont des signaux d’alerte. Si vous repérez l’un de ces éléments dans un message, il y a de fortes chances qu’il s’agisse d’une tentative de phishing :

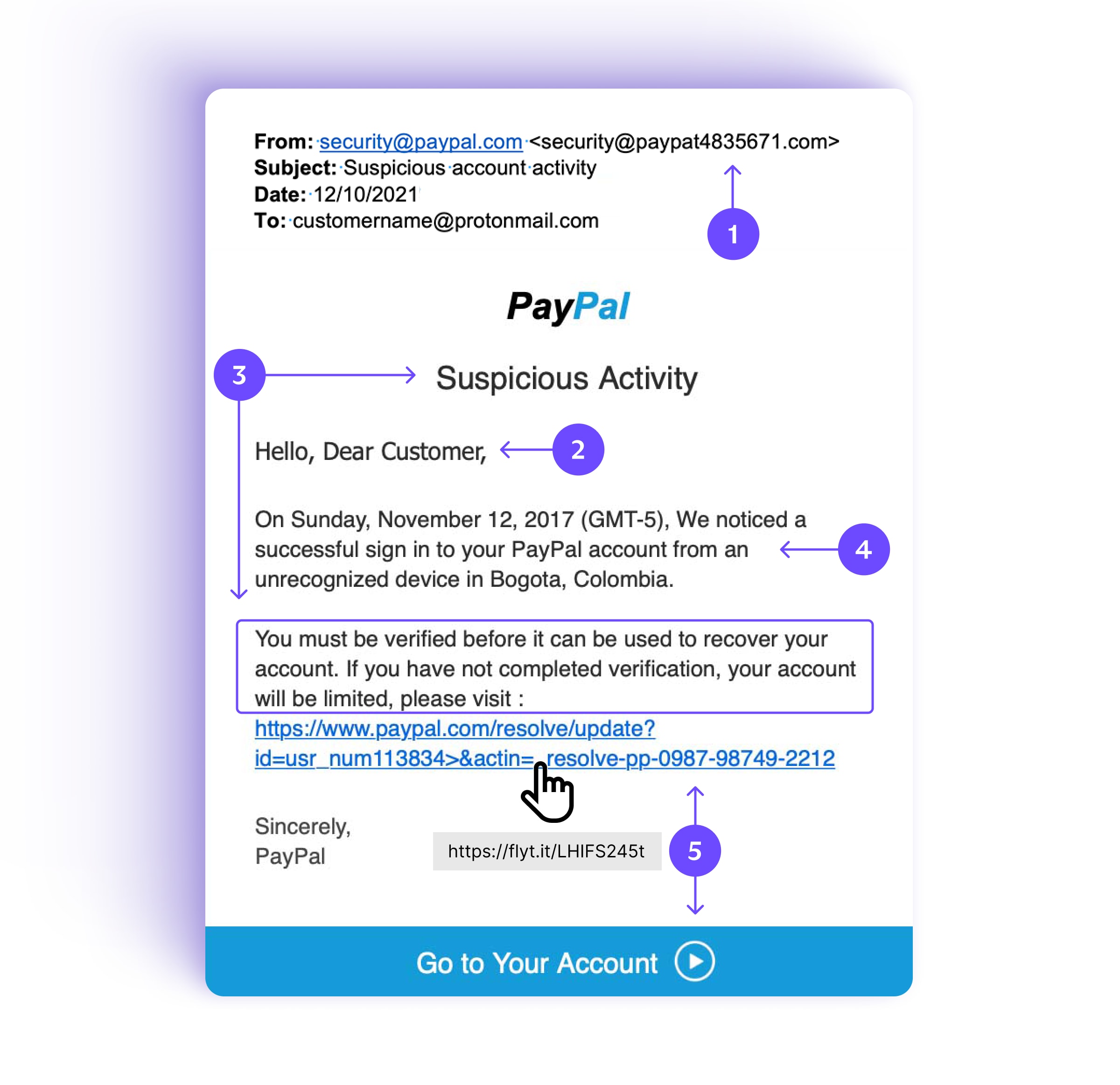

1. Adresse non officielle de l’expéditeur

L’expéditeur dans le champ De est [email protected], mais l’adresse e-mail qui suit est en fait <[email protected]>. L’adresse non officielle @paypat483576.com au lieu de @paypal.com est un signe évident que le message n’est pas authentique.

2. Formule de salutation standard

Les messages légitimes vous saluent généralement avec votre prénom, comme « Bonjour Nathalie » ou « Bonjour Stéphane », contrairement aux escrocs qui commencent souvent par une formule de salutation standard, comme « Cher client » ou juste « Bonjour » suivi de votre adresse e-mail. Il arrive aussi qu’ils n’utilisent aucune formule de politesse.

3. Demandes urgentes, alerte sur un danger ou cadeaux

Les messages de phishing prétendent souvent que votre compte a été compromis. Ils vous demandent d’agir d’urgence pour vérifier ou confirmer vos données personnelles, sous peine de voir votre compte suspendu ou fermé.

D’autres vous annoncent une bonne surprise : un remboursement d’impôt, un jeu concours que vous avez gagné ou une offre spéciale qui n’est disponible que pour une durée limitée. Il peut aussi s’agir du partenaire idéal (sélectionné au hasard sur un faux site pour adultes) dont vous êtes l’âme sœur, de façon tout à fait inattendue.

4. Fautes de grammaire ou d’orthographe

Les fraudeurs ne sont pas toujours les meilleurs rédacteurs, alors faites attention aux fautes. Il peut s’agir d’une simple lettre majuscule, comme « Nous » au milieu d’une phrase, ou d’un nom de société mal orthographié, comme « Pay-pal » au lieu de « PayPal ».

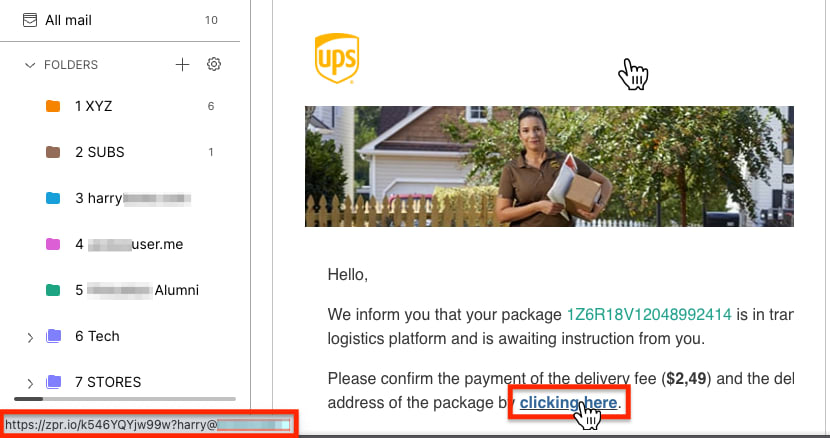

5. Liens, boutons ou pièces jointes indésirables

Les messages de phishing vous invitent souvent à cliquer sur un bouton ou un lien pour saisir des informations personnelles ou faire un paiement. Si vous utilisez un ordinateur, passez votre souris sur le lien (sans cliquer !) et vous verrez que l’adresse URL qui s’affiche alors (https://www.flyt.it) est différente de celle du lien visible (https://www.paypal.com).

Les messages peuvent aussi contenir une pièce jointe, comme une fausse facture, dans laquelle se trouve un logiciel malveillant qui infecte votre ordinateur quand vous la téléchargez.

N’oubliez pas que certains messages de phishing peuvent sembler tout à fait normaux, le seul indice est alors une intention douteuse.

Supposons par exemple que vous êtes comptable dans une entreprise et que votre patron, Christophe (qui est en fait un fraudeur), vous demande par e-mail de faire un virement urgent sur un compte bancaire que vous ne connaissez pas. Le message semble bien envoyé par Christophe, mais fait-il ce genre de choses d’habitude ? Reconnaissez-vous son style d’écriture ? Dans le doute, appelez-le.

Éviter le phishing en trois étapes

Tous les éléments ci-dessus indiquent clairement qu’il s’agit de phishing, mais tous les messages frauduleux ne sont pas aussi faciles à repérer.

C’est pourquoi nous vous recommandons de prendre les mesures suivantes quand vous recevez un message qui comporte un bouton, un lien, une pièce jointe ou une demande de renseignements personnels, surtout dans le cas d’une demande d’action urgente :

Gardez à l’esprit que seuls les escrocs vous contactent à l’improviste et vous demandent d’agir immédiatement. Les entreprises ne vous demanderont pas d’informations sensibles par e-mail.

Si un message urgent de votre banque vous inquiète, par exemple, connectez-vous à votre compte ou contactez directement votre banque pour vérifier. N’utilisez pas les coordonnées ou les liens de connexion qui se trouvent dans le message.

Comment limiter les risques de phishing ?

Faire preuve de vigilance pour repérer les signes de phishing n’est qu’un moyen parmi d’autres de vous en protéger. Voici comment limiter le risque de phishing sur tous vos appareils :

1. Sécuriser sa boite mail

Utilisez une boite mail sécurisée qui dispose d’un système intelligent de filtrage des indésirables/spams, comme Proton Mail. Proton Mail filtre automatiquement ce type de messages dans votre dossier Indésirables/spam et dispose de la protection avancée PhishGuard, qui signale les attaques potentielles de phishing.

Nous vous aidons aussi à signaler facilement les cas de phishing sur les applications web et mobile de Proton Mail.

2. Se méfier des liens et des pièces jointes

Ne cliquez pas sur des liens et ne téléchargez aucune pièce jointe dans des e-mails, des SMS ou des messages sur les réseaux sociaux quand vous ne connaissez pas l’expéditeur.

Si vous utilisez un ordinateur, vous pouvez passer votre souris sur un lien (sans cliquer) pour vérifier son URL. Dans ce prétendu message d’UPS, l’URL qui s’affiche alors (https://zpr.io/xxx) n’a clairement rien à voir avec UPS.

Avec Proton Mail, vous pouvez utiliser la confirmation de lien pour vérifier que les liens sont authentiques, comme celui d’eBay UK (ebay.co.uk).

3. Ne pas répondre aux indésirables/spam

N’ouvrez pas les messages indésirables/spam et n’y répondez pas. En y répondant, par e-mail ou par SMS (par exemple, en cliquant sur Se désabonner ou en envoyant le message STOP), vous informez les spammeurs que votre adresse e-mail ou votre numéro de téléphone est actif. Supprimez ces messages.

Ouvrir des messages peut aussi permettre aux traqueurs dans les messages de vous suivre sur le web. Utilisez Proton Mail et bénéficiez d’une protection renforcée contre les traqueurs.

4. Installer un logiciel antivirus

Les logiciels antivirus ou de protection sur internet peuvent proposer des filtres anti-spam pour bloquer les messages de phishing et de nombreux abonnements sont prévus pour les ordinateurs et les appareils mobiles. Assurez-vous que ces logiciels proviennent d’une entreprise reconnue et qu’ils sont mis à jour avec les dernières définitions de virus et de logiciels malveillants.

Si vous cliquez accidentellement sur un lien de phishing et que vous téléchargez un logiciel malveillant, votre logiciel de sécurité peut le détecter et le désactiver.

5. Garder ses appareils à jour

Veillez à ce que les systèmes d’exploitation de votre ordinateur ou de votre téléphone, les navigateurs, les extensions de navigateur et les autres applications soient mis à jour avec les dernières versions et les correctifs de sécurité.

Cela peut vous protéger contre le phishing qui exploite les vulnérabilités du système d’exploitation.

6. Utiliser des mots de passe forts et l’authentification à deux facteurs (A2F)

Pensez à utiliser des mots de passe forts et uniques pour tous vos comptes en ligne. Nous vous recommandons d’utiliser un bon gestionnaire de mots de passe, open source, pour vous aider à créer et à mémoriser des mots de passe forts.

Activez également l’authentification à deux facteurs (A2F) partout où vous le pouvez. De cette manière, si vos noms d’utilisateur ou mots de passe sont révélés par phishing, les fraudeurs ne pourront pas accéder à vos comptes.

7. Sauvegarder ses données

Faites des sauvegardes régulières de vos données, y compris des sauvegardes hors ligne. Vous pourrez ainsi toujours restaurer vos données si votre appareil est infecté par un logiciel rançonneur (ransomware) ou un autre logiciel malveillant entraînant une perte de données.

Protéger son entreprise contre le phishing

Les entreprises seraient les premières victimes des cyberattaques et les pertes s’élèveraient à 2 milliards d’euros(nouvelle fenêtre) en France en 2022. Selon le rapport annuel 2022 de Cybermalveillance.gouv.fr, les PME françaises ont été principalement victimes de cyberattaques par hameçonnage(nouvelle fenêtre) et de piratage de compte.

Si vous tombez dans le piège d’un phishing, vous risquez d’être victime d’une fuite de données ou d’une attaque par logiciel rançonneur (ransomware). Au-delà des pertes financières et des pertes de données, cela peut nuire à votre marque et à la confiance de vos clients.

Si vous dirigez une entreprise, prendre des mesures contre le phishing est donc indispensable à votre cybersécurité. Voici comment limiter les risques de phishing pour votre entreprise :

Activer les filtres anti-spam et anti-phishing

Assurez-vous d’activer les filtres contre les indésirables/spam et le phishing dans votre logiciel de messagerie et de sécurité internet.

Inscrivez-vous à Proton for Business et vous disposerez de Proton Mail avec le filtrage automatique des indésirables/spam et la protection avancée contre le phishing (PhishGuard), qui sont activés par défaut. Proton Mail dispose aussi d’un système contre l’usurpation d’identité (spoofing) pour les domaines personnalisés, qui empêche les pirates d’utiliser le domaine de votre entreprise pour des attaques de type messages indésirables ou phishing.

Former son équipe

Organisez régulièrement des formations de sensibilisation au phishing avec vos équipes pour qu’elles sachent comment repérer ce type d’attaque. Si vous disposez des ressources informatiques nécessaires, vous pouvez leur envoyer des messages simulant un phishing pour leur permettre de se familiariser avec cette pratique. Faites en sorte qu’ils puissent facilement signaler des soupçons de phishing.

Instaurer l’utilisation de mots de passe forts et de l’A2F

Assurez-vous que vos systèmes informatiques exigent des mots de passe forts et l’authentification à deux facteurs (A2F) sur tous les appareils de votre équipe. Si les données de connexion de votre équipe sont révélées par phishing, l’A2F vous offrira une protection supplémentaire.

Utiliser un antivirus d’entreprise

Si votre équipe compte plus de deux personnes, envisagez de vous procurer un logiciel de cybersécurité pour entreprise. Les solutions antivirus pour entreprises incluent une surveillance des menaces en temps réel qui se concentre sur la sécurité des points de terminaison(nouvelle fenêtre) pour des réseaux entiers, et pas seulement pour des appareils individuels.

Protéger les données critiques

Chiffrez les données de votre entreprise pour vous protéger. Vous pouvez opter pour Proton for Business, qui sécurise votre boite mail, votre calendrier et votre stockage en ligne grâce au chiffrement de bout en bout. Personne d’autre que vous et les personnes que vous autorisez ne peut accéder à vos données, même si vos fichiers sont exposés lors d’une fuite de données.

Sauvegarder ses données

Faites des sauvegardes régulières des informations critiques de votre entreprise, y compris des sauvegardes hors ligne. De cette manière, si une tentative de phishing réussie entraîne une perte de données, vous pourrez toujours récupérer vos informations.

Se protéger contre le phishing

Qu’il s’agisse d’indésirables/spam en masse ou de « Fraude au président » ciblée, le phishing reste l’un des principaux moyens utilisés pour commettre des fraudes en ligne et nous sommes tous des cibles.

Comme il repose sur l’erreur humaine, la vigilance est la meilleure défense. Si vous recevez un message présentant des signes de phishing, ne l’ouvrez pas et n’y répondez pas. Supprimez-le.

Cela dit, nous sommes tous humains et même les experts en sécurité informatique les plus chevronnés peuvent parfois se laisser piéger par un phishing. C’est pourquoi vous devez adopter des mesures permettant de réduire les risques.

Nous avons conçu Proton Mail pour vous donner les meilleures chances de lutter contre le phishing :

- Protection avancée contre le phishing avec PhishGuard pour signaler les attaques potentielles.

- Détection intelligente des indésirables/spam et filtres personnalisés pour les filtrer automatiquement.

- Confirmation des liens pour vous permettre de les vérifier avant de les ouvrir.

- Avertissements d’authentification de domaine pour signaler les adresses potentiellement usurpées et protection personnalisée contre l’usurpation de domaine (spoofing).

- Vérification de l’adresse pour vérifier les expéditeurs dans les messages chiffrés de bout en bout.

- Alias pour masquer votre adresse e-mail personnelle aux éventuels fraudeurs.

- Our Official badge to make it easy for you to identify which emails came from Proton

En conclusion, méfiez-vous des messages suspects et envisagez d’utiliser Proton Mail pour rester en sécurité.

—

Traduit et adapté par Elodie Mévil-Blanche.